tid=12495& 本帖最後由 IT_man 於 2015-7-3 10:47 編輯 , V+ y! _4 _2 w. M3 s

. f: D+ g' c: ^0 S y& D- c7 f" @: j

很多網站都會有偵測使用者 IP 的功能,不管是判斷使用者來自哪邊,或者是記錄使用者的位置。但是你知道嗎?網路上大多數的教學全部都是「錯誤」的。正確的程式寫法可以確保知道訪客的 IP,但是錯誤的寫法卻可能讓網站管理者永遠不知道犯罪者的來源。5 g9 G% W% r+ Z

j2 m: k8 t3 z4 D. u/ R+ p

這次我們單就偵測 IP 的議題來探討各種錯誤的寫法。* b+ @ {2 y4 }4 k7 m( l3 t3 A |

! B b% V* ]. r' K- c% p: g, l; K- S" e: s0 N! U3 w$ M" [0 W

你知道網路上的教學是不安全的嗎?

) {- ^) a" O8 g1 U2 m我們先來看一下網路上的教學,讓我們 Google 找一下「PHP 取得 IP」,就可以看到許多人熱心的教學,我們隨意挑一個常見的教學來看看。

# @3 q. g5 g; F* @# I. H以 PHP 為例:5 B; s3 I8 m+ w# p& z5 ?

- <?php

8 g# p' v0 ?% G - if(!empty($_SERVER['HTTP_CLIENT_IP'])){" Z! U$ {4 H5 U7 J* y2 I

- $myip = $_SERVER['HTTP_CLIENT_IP'];" S- P$ V& y P+ d4 {

- }else if(!empty($_SERVER['HTTP_X_FORWARDED_FOR'])){

& P4 Y( N1 E- y - $myip = $_SERVER['HTTP_X_FORWARDED_FOR'];

; Z8 P% L/ L: T: n4 u5 d" g" G - }else{

, c v) |; }. d; l; B; i6 m - $myip= $_SERVER['REMOTE_ADDR'];

' x$ W) o+ e6 W* M5 t - }- t! d' t' |8 n% T1 }+ R

- echo $myip;

( H% ~! K/ i4 K7 d0 a - ?>

) U0 _( P4 B. m5 [

' ~4 C2 {. I( ?( q6 z/ k% y這是一個很基本的寫法、很正確的想法,如果 HTTP Header 中包含「Client-IP」,就先以他當作真實 IP。若包含「X-Forwarded-For」,則取他當作真實 IP。若兩者都沒有,則取「REMOTE_ADDR」變數作為真實 IP。因為當使用者連線時透過代理伺服器時,REMOTE_ADDR 會顯示為代理伺服器 Proxy 的 IP。部分代理伺服器會將使用者的原始真實 IP 放在 Client-IP 或 X-Forwarded-For header 中傳遞,如果在變數中呼叫則可以取得真實 IP。' L& S) \4 p8 j! o# n9 u+ x" Z

但是你知道嗎?網路上 80% 的教學寫法全部都是「錯誤」的。/ ^, ]" r4 L% {$ W! \

: H$ q6 ]* X& a( Y- I

為什麼這樣說呢?請大家記得一件事情:「任何從客戶端取得的資料都是不可信任的!」

+ h% R. M+ a7 r. ]& j" \$ E" m/ I i& u( A0 g

竄改 HTTP Header「X-Forwarded-For」這個變數雖然「有機會」取得使用者的真實 IP,但是由於這個值是從客戶端傳送過來的,所以「有可能」被使用者竄改。

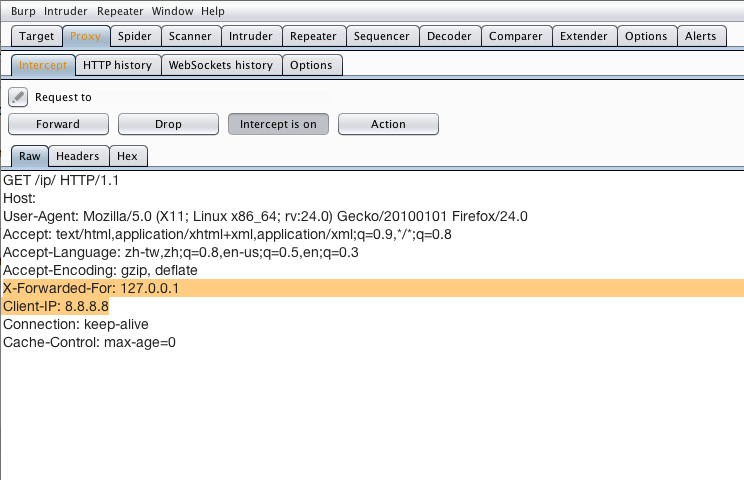

1 I x% m d1 E. J7 t6 k8 S! Y* Q舉例來說,我寫了一個小程式,偵測這些常見的 HTTP Header 判斷 IP。並且使用 Burp Suite 這個工具來修改 HTTP Request。% M7 F' T1 j- y( _4 }

. v& K: |- L( s0 j

. v& K: |- L( s0 j

2 R- P& }/ N, q頁面上顯示目前我目前的 IP「49.50.68.17」,並且其他的 header 是空的。但如果我今天使用 Burp Suite 之類的 Proxy 工具自行竄改封包,加上 X-Forwarded-For 或是 Client-IP header:

) @; \. s* J# Q' j

+ x' \5 O9 J4 G修改完畢之後,再到原本的顯示 IP 介面,會發現網頁錯將我竄改的 header 當作正確的資料填入。

0 u# k- u w/ G% k4 b 2 j) @. g8 s: X A1 R8 d4 K5 n7 e 2 j) @. g8 s: X A1 R8 d4 K5 n7 e

: z$ ?7 f0 J+ v. n# A& z使用代理伺服器 Proxy 的情況使用代理伺服器的情況下,HTTP Header 會有不同的行為。例如 Elite Proxy 如何隱藏客戶端的真實 IP。以下簡單介紹幾種常見的狀況給各位參考。) O$ U$ B# o9 Z# f

直接連線 (沒有使用 Proxy)& e. B# R3 I2 _. Y5 t; u

; d; a5 i$ c0 m+ V1 L2 Z2 `, p6 I - REMOTE_ADDR: 客戶端真實 IP

- HTTP_VIA: 無

- HTTP_X_FORWARDED_FOR: 無# ~6 @8 h3 [/ l. r

Transparent Proxy

1 u& [% u$ M* y" p% e: W' c5 m- g% m, {( r/ D

- REMOTE_ADDR: 最後一個代理伺服器 IP

- HTTP_VIA: 代理伺服器 IP

- HTTP_X_FORWARDED_FOR: 客戶端真實 IP,後以逗點串接多個經過的代理伺服器 IP5 L1 F0 X4 W4 q5 Q/ _: e

Anonymous Proxy; Y" F0 Z( X) O- h& W0 x( I! X

2 R9 C! j) |- X7 B% ~, } - REMOTE_ADDR: 最後一個代理伺服器 IP

- HTTP_VIA: 代理伺服器 IP

- HTTP_X_FORWARDED_FOR: 代理伺服器 IP,後以逗點串接多個經過的代理伺服器 IP: e7 M; P' |5 ?3 @+ k# e( i* L6 f4 W

High Anonymity Proxy (Elite Proxy)

. F Z% w- H' k: h- C" m

! i% |" {" _2 Q& f/ K- W - REMOTE_ADDR: 代理伺服器 IP

- HTTP_VIA: 無

- HTTP_X_FORWARDED_FOR: 無 (或以逗點串接多個經過的代理伺服器 IP)

8 v0 e2 U% y9 i b

實際情況在我們測試的過程中,通常我們都會讓瀏覽器自帶 X-Forwarded-For,並且自行填入 IP。常常會發現有一些網站出現如下的警告…: w7 y% j1 ^ y& c! ?9 l. t

6 b3 C8 D& V5 q+ m) r 6 b3 C8 D& V5 q+ m) r

有沒有搞錯?「上次登入位置 127.0.0.1」?沒錯,這個是知名論壇套件「Discuz!」的功能,抓取 IP 的功能也是不安全的寫法。也有這樣的經驗,之前開著 X-Forwarded-For 的 header 到一些網站,竟然直接出現管理者後台!! [3 h' T2 l% a9 `/ t' r. u1 c

你覺得只有一般人撰寫的程式會有這樣的問題嗎?其實大型網站也可能會有類似的問題:

5 O7 X r* R7 c! E! Q0 y

/ |! F7 ?: L; m先不論為什麼 127.0.0.1 會在美國,這樣的寫法可能會讓管理者永遠抓不到犯罪者的真實 IP,甚至攻擊者可以竄改 header 插入特殊字元,對網站進行 SQL Injection 或者 Cross-Site Scripting 攻擊。0 d4 `3 ]1 C3 H( e8 l8 r4 }

' l, C, r# V5 O4 U; R8 z/ U正確又安全的方式「任何從客戶端取得的資料都是不可信任的!」

- b* B) G: G$ p7 N請各位開發者、管理者記住這個大原則,雖然這些 Request Header 可能含有真實 IP 的資訊,但是因為他的安全性不高,因此我們絕對不能完全信賴這個數值。

' f( ?1 _. @2 c0 u: U那我們該怎麼處理呢?我的建議是記錄所有相關的 header 欄位存入資料庫,包含「REMOTE_ADDR」「X-Forwarded-For」等等,真正有犯罪事件發生時,就可以調出所有完整的 IP 資訊進行人工判斷,找出真正的 IP。當然從 header 存入的數值也可能會遭到攻擊者竄改插入特殊字元嘗試 SQL Injection,因此存入值必須先經過過濾,或者使用 Prepared Statement 進行存放。7 e3 i- T7 T4 H- Y$ ]# E

可以參考的 HTTP Header(依照可能存放真實 IP 的順序)* HTTP_CLIENT_IP* HTTP_X_FORWARDED_FOR* HTTP_X_FORWARDED* HTTP_X_CLUSTER_CLIENT_IP* HTTP_FORWARDED_FOR* HTTP_FORWARDED* REMOTE_ADDR (真實 IP 或是 Proxy IP)* HTTP_VIA (參考經過的 Proxy)

3 I6 P# Z& F" N/ R4 ?: H2 L「駭客思維」就是找出網站任何可能竄改的弱點,從網頁上的元素到 HTTP Header 都是嘗試的對象。因此身為防禦者一定要清楚的知道哪些數值是不能信賴的,不要再參考網路上錯誤的教學了!0 ^ N0 w; z3 `7 R

" N" A' Y5 j$ O2 \7 S) d& V*原文參考 CEO Allen Own 大作 http://devco.re/blog/2014/06/19/client-ip-detection/

0 ^$ I, C: U1 I/ u |